这些统计数据基于从同意提供统计数据的用户那里收到的卡巴斯基产品的检测判定。

年度数据

2022 年,卡巴斯基移动产品和技术检测到:

- 1,661,743 个恶意安装程序

- 196,476 个新的移动银行木马

- 10,543 个新的移动勒索软件木马

年度趋势

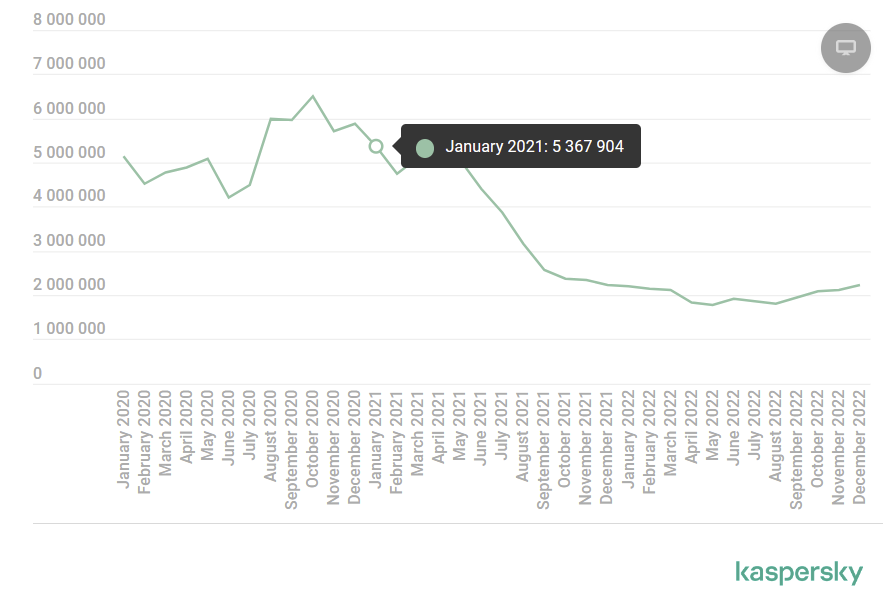

移动攻击在 2021 年下半年下降后趋于平稳,并在整个 2022 年保持在同一水平。

2020-2022 年卡巴斯基移动网络威胁检测动态 (下载)

网络犯罪分子继续使用合法渠道传播恶意软件。

与 2021 年类似,我们发现修改后的WhatsApp构建2022 年内部有恶意代码。值得注意的是,它通过流行的Snaptube应用程序内的广告和Vidmate应用程序内商店进行传播。

恶意软件通过Google Play的传播也在继续。特别是,我们发现几个移动木马订阅者2022 年在谷歌的官方安卓应用市场上。这些秘密地为用户注册了付费服务。除了之前已知的Jocker和MobOk家族之外,我们还发现了一个新的家族,名为哈莉自 2020 年以来一直活跃。2 年,Harly 恶意软件程序从 Google Play 下载了 6 万次。同样在去年,欺诈者滥用市场传播各种诈骗应用程序,这些应用程序承诺支付福利金或利润丰厚的能源投资。

移动银行木马也不甘落后。尽管欧洲刑警组织有关闭FluBot(也称为Polph或Cabassous,近年来最大的移动僵尸网络)的服务器,用户必须保持警惕,因为Google Play仍然包含其他银行木马家族的下载器,如Sharkbot,Anatsa/Teaban,Octo / Coper和Xenomorph,所有这些都伪装成实用程序。例如,下面屏幕截图中的Sharkbot下载器模仿了文件管理器。这种类型的软件能够请求许可以安装特洛伊木马需要在毫无戒心的用户设备上运行的其他软件包。

谷歌播放上的鲨鱼机器人银行木马下载器

利用流行的游戏标题,其中恶意软件和不需要的软件模仿盗版游戏或游戏作弊,仍然2022 年流行的移动传播媒介。最常被模仿的游戏包括Minecraft,Roblox,Grand Theft Auto,PUBG和FIFA。该恶意软件主要通过可疑网站、社交媒体组和其他非官方渠道传播。

移动网络威胁统计

安装程序编号

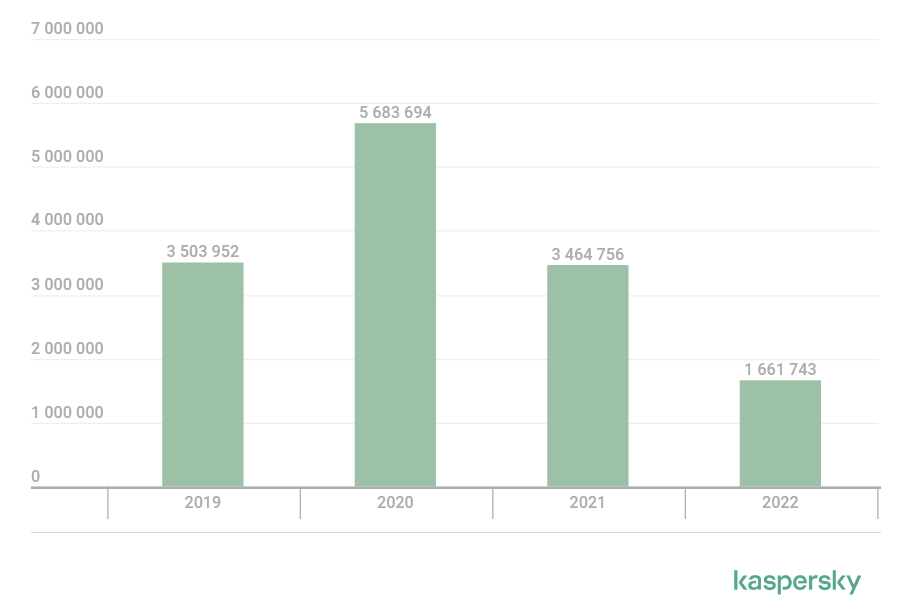

我们在 1 年检测到 661,743,2022 个恶意软件或不需要的软件安装程序,比 1 年减少了 803,013,2021 个。自 2020 年增加以来,这一数字一直在逐渐下降。

2019–2022 年检测到的恶意安装包数量 (下载)

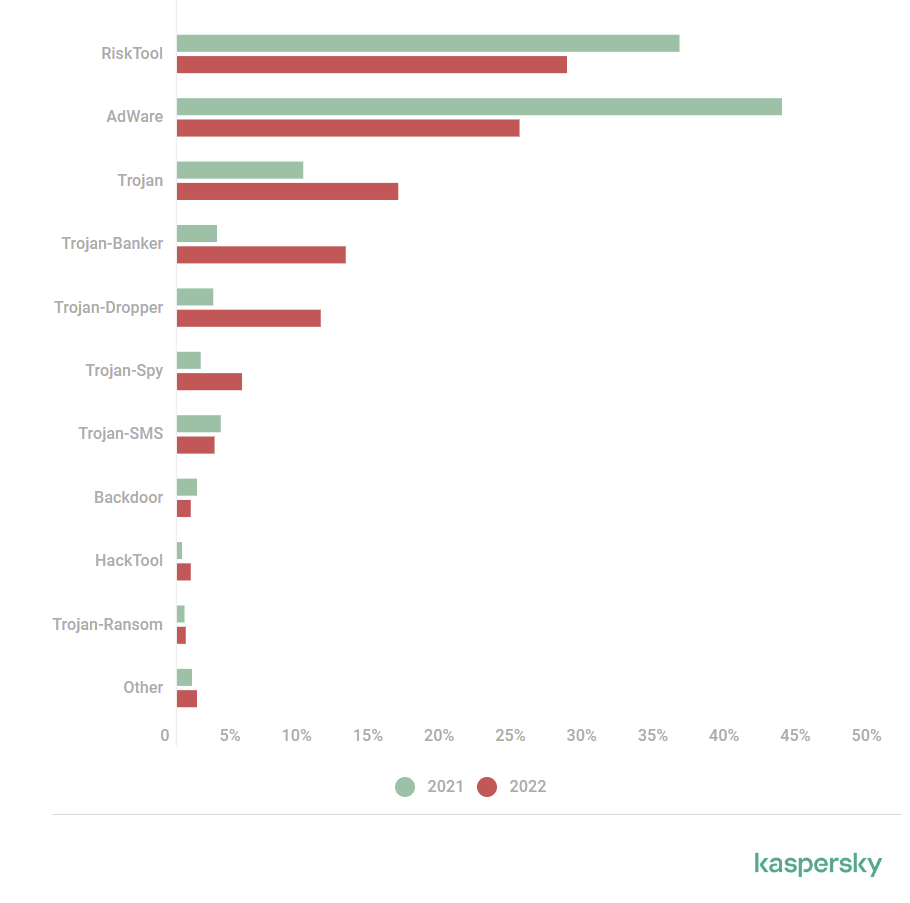

按类型划分检测到的移动恶意软件的分布情况

2021 年和 2022 年按类型划分的新检测到的移动恶意软件分布情况 (下载)

RiskTool类型的潜在有害软件(27.39%)在2022年的排名中名列前茅,取代了之前的领导者广告软件(24.05%)。也就是说,RiskTool的份额同比下降了7.89个百分点,广告软件的份额同比下降了18.38个百分点。

各种木马类恶意软件以15.56%的成绩位居第三,累计份额上升了6.7个百分点。

移动威胁的地理位置

按受移动恶意软件攻击的用户份额排名前 10 的国家/地区

| 国家* | %** | |

| 1 | 中国 | 17.70 |

| 2 | 叙利亚 | 15.61 |

| 3 | 伊朗 | 14.53 |

| 4 | 也门 | 14.39 |

| 5 | 伊拉克 | 8.44 |

| 6 | 沙特阿拉伯 | 6.78 |

| 7 | 肯尼亚 | 5.52 |

| 8 | 瑞士 | 5.44 |

| 9 | 巴基斯坦 | 5.21 |

| 10 | 坦桑尼亚 | 5.15 |

* 卡巴斯基手机安全用户相对较少(低于 10,000 人)的国家/地区不包括在排名之外。

** 受到攻击的唯一身份用户占该国所有卡巴斯基移动安全用户的百分比。

中国遭受移动恶意软件攻击的用户比例最大:17.70%。其中,16.06%的人被我们检测为Trojan.AndroidOS.Najin.a的短信滥用恶意软件击中。

其他受攻击用户比例很高的国家是叙利亚(15.61%)和伊朗(14.53%),其中最常遇到的移动网络威胁是Trojan-Spy.AndroidOS.Agent.aas,这是一种带有间谍模块的WhatsApp修改版。

按所用软件类型划分的攻击分布情况

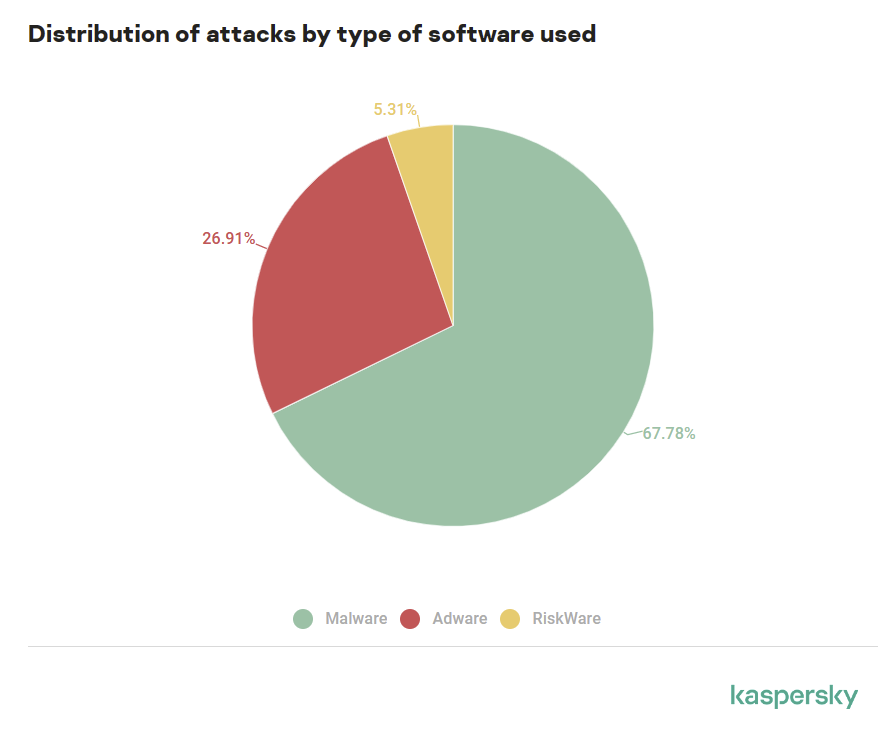

2022 年按使用的软件类型划分的攻击分布(下载)

与往年类似,2022 年大多数移动攻击中使用了恶意软件 (67.78%)。使用广告软件和风险软件类型应用程序的攻击比例分别从 26 年的 91.16% 和 92 年的 2021.5% 增加到 31.2% 和 38.2021%。

移动广告软件

Adlo 系列在 22 年检测到的安装者中所占份额最大 (07.2022%)。这些是下载广告的无用虚假应用程序。阿德洛取代了前任领导人Ewind家族,后者拥有16.46%的份额。

10 年最常检测到的 2022 大广告软件家族

| 家庭 | %* | |

| 1 | 阿德洛 | 22.07 |

| 2 | 易风 | 16.46 |

| 3 | 隐藏广告 | 15.02 |

| 4 | MobiDash | 11.30 |

| 5 | 德诺图亚 | 5.08 |

| 6 | 假广告拦截器 | 5.02 |

| 7 | 代理 | 4.02 |

| 8 | 费本 | 3.94 |

| 9 | 通知程序 | 3.19 |

| 10 | 道金 | 1.38 |

* 广告软件类型系列在检测到的广告软件安装程序总数中所占的份额。

风险工具类型的应用程序

SMSreg系列在检测到的RiskTool类型应用程序数量方面保持领先:36.47%。该系列中的应用程序通过发送文本消息进行付款(例如,通过向其他个人转移现金或支付移动服务订阅费用),而无需明确通知用户。

TOP 10 最常检测到的风险工具系列(2022 年)

| 家庭 | %* | |

| 1 | 短信回复 | 36.47 |

| 2 | 德诺图亚 | 26.19 |

| 3 | 罗布特斯 | 24.41 |

| 4 | 重新共享器 | 2.67 |

| 5 | 代理 | 2.39 |

| 6 | 短信发送 | 1.29 |

| 7 | 间谍贷款 | 1.29 |

| 8 | 天摩比 | 1.10 |

| 9 | 短信支付 | 0.71 |

| 10 | 瓦普龙 | 0.66 |

* RiskTool 系列在检测到的 RiskTool 安装程序总数中所占的份额。

前 20 个最常检测到的移动恶意软件程序

请注意,下面的恶意软件排名不包括风险软件或可能不需要的软件,例如 RiskTool 或广告软件。

| 判决 | %* | |

| 1 | DangerousObject.Multi.Generic | 18.97 |

| 2 | Trojan-SMS.AndroidOS.Fakeapp.d | 8.65 |

| 3 | Trojan.AndroidOS.Generic | 6.70 |

| 4 | Trojan-Spy.AndroidOS.Agent.aas | 6.01 |

| 5 | Trojan.AndroidOS.Fakemoney.d | 4.65 |

| 6 | Trojan.AndroidOS.GriftHorse.l | 4.32 |

| 7 | Trojan-Dropper.AndroidOS.Agent.sl | 3.22 |

| 8 | DangerousObject.AndroidOS.GenericML | 2.96 |

| 9 | Trojan-SMS.AndroidOS.Fakeapp.c | 2.37 |

| 10 | Trojan.AndroidOS.Fakeapp.ed | 2.19 |

| 11 | Trojan.AndroidOS.GriftHorse.ah | 2.00 |

| 12 | Trojan-Downloader.AndroidOS.Agent.kx | 1.72 |

| 13 | Trojan.AndroidOS.Soceng.f | 1.67 |

| 14 | Trojan-Dropper.AndroidOS.Hqwar.hd | 1.49 |

| 15 | Trojan.AndroidOS.Fakeapp.dw | 1.43 |

| 16 | Trojan-Ransom.AndroidOS.Pigetrl.a | 1.43 |

| 17 | Trojan-Downloader.AndroidOS.Necro.d | 1.40 |

| 18 | Trojan-SMS.AndroidOS.Agent.ado | 1.36 |

| 19 | Trojan-Dropper.AndroidOS.Hqwar.gen | 1.35 |

| 20 | Trojan-Spy.AndroidOS.Agent.acq | 1.34 |

* 受恶意软件攻击的唯一身份用户占所有受攻击的卡巴斯基移动安全用户的百分比。

第一名和第三名分别是DangerousObject.Multi.Generic (18.97%)和Trojan.AndroidOS.Genity(6.70%),这是我们对检测到的恶意软件的判断。云技术.每当防病毒数据库缺少用于检测恶意软件的数据时,就会触发云技术,但防病毒公司的云已经包含有关该对象的信息。这基本上就是检测最新恶意软件类型的方式。

排在第二和第九位的木马(8.65%和2.37%)属于Trojan-SMS.AndroidOS.Fakeapp家族。这种类型的恶意软件能够发送短信和拨打预设号码、显示广告并在设备上隐藏其图标。

配备间谍模块的WhatsApp修改,检测为Trojan-Spy.AndroidOS.Agent.aas(6.01%)和Trojan-Spy.AndroidOS.Agent.acq(1.34%)分别排在第四和第二十位。

被检测为Trojan.AndroidOS.Fakemoney.d的诈骗应用程序(4.65%)是第五大类别。这些试图诱使用户相信他们正在填写福利支付申请。

Trojan.AndroidOS.GriftHorse家族的成员为用户订阅了高级SMS服务,分别排名第六和第十一(分别为4.32%和2%)。

银行木马投放器 Trojan-Dropper.AndroidOS.Agent.sl(3.22%)排名第七。

DangerousObject.AndroidOS.GenericML(2.96%)的判决下降到第八位。判决被分配给我们识别为恶意的文件机器学习系统。

第十位是Trojan.AndroidOS.Fakeapp.ed(2.19%)。该判决涉及一类欺诈性应用程序,这些应用程序通过冒充投资天然气的股票交易平台来瞄准俄罗斯用户。

Trojan-Downloader.AndroidOS.Agent.kx(1.72%)上升到第十二位。这种类型的恶意软件作为合法软件的一部分分发,下载广告模块。

Trojan.AndroidOS.Soceng.f(1.67%)排在第十三位,向联系人列表中的人员发送短信,删除SD卡上的文件,并用自己的窗口覆盖流行应用程序的界面。

来自Trojan-Dropper.AndroidOS.Hqwar家族的恶意软件,它解压缩并运行各种银行木马,占据第十四和第十九位(1.49和1.35%)。

Trojan.AndroidOS.Fakeapp.dw排名第十五(1.43%)。该判决适用于各种诈骗应用程序,例如那些据称为用户提供赚取额外现金的应用程序。

Trojan-Ransom.AndroidOS.Pigetrl.a(1.43%)排名第十六位。与通常需要赎金的经典特洛伊木马勒索软件不同,它只是锁定屏幕并要求输入代码。该应用程序不提供有关获取代码的说明,该代码嵌入在程序本身中。

Trojan-Downloader.AndroidOS.Necro.d跌至第十七位(1.4%)。该恶意软件能够在操作员的命令下下载、安装和运行其他应用程序。

向短代码发送短信的Trojan-SMS.AndroidOS.Agent.ado排名第十八(1.36%)。

手机银行木马

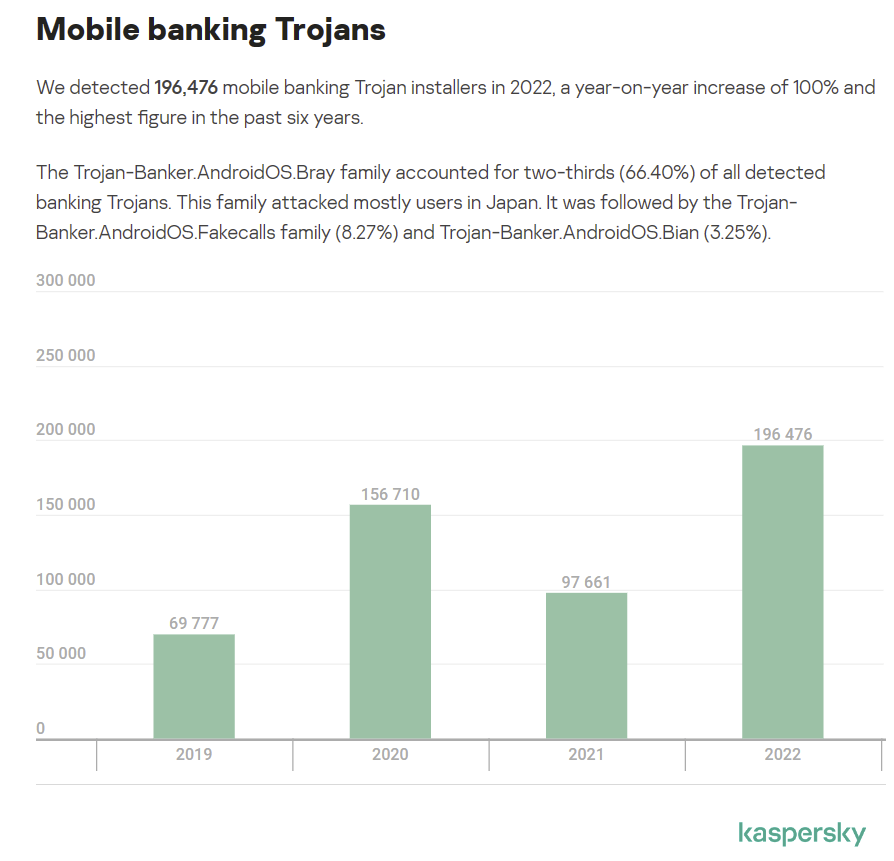

我们在 196 年检测到 476,2022 个手机银行木马安装者,同比增长 100%,是过去六年来的最高数字。

Trojan-Banker.AndroidOS.Bray家族占所有检测到的银行木马的三分之二(66.40%)。这个家庭主要攻击日本的用户。其次是Trojan-Banker.AndroidOS.Fakecalls家族(8.27%)和Trojan-Banker.AndroidOS.Bian(3.25%)。

卡巴斯基在 2019–2022 年检测到的移动银行木马安装程序数量 (下载)

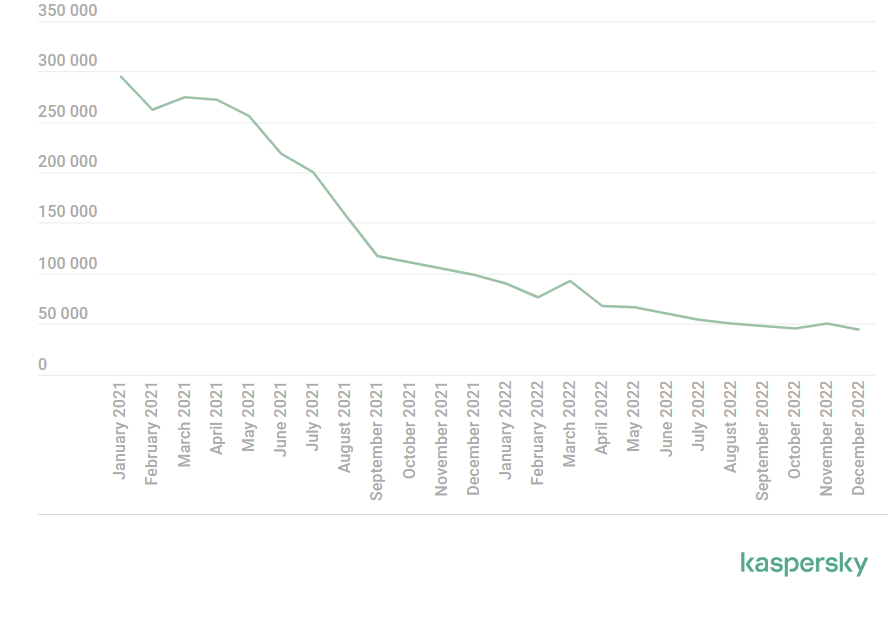

尽管检测到的恶意软件安装程序数量在 2022 年有所增加,但自 2020 年上升以来,移动银行木马攻击一直在减少。

2021–2022 年手机银行木马攻击次数(下载)

TOP 10最常检测到的手机银行木马

| 判决 | %* | |

| 1 | Trojan-Banker.AndroidOS.Bian.h | 28.74 |

| 2 | Trojan-Banker.AndroidOS.Anubis.t | 11.50 |

| 3 | Trojan-Banker.AndroidOS.Svpeng.q | 5.50 |

| 4 | Trojan-Banker.AndroidOS.Agent.ep | 5.25 |

| 5 | Trojan-Banker.AndroidOS.Agent.eq | 4.51 |

| 6 | Trojan-Banker.AndroidOS.Gustuff.d | 3.88 |

| 7 | Trojan-Banker.AndroidOS.Asacub.ce | 3.54 |

| 8 | Trojan-Banker.AndroidOS.Sova.g | 2.72 |

| 9 | Trojan-Banker.AndroidOS.Faketoken.z | 2.01 |

| 10 | rojan-Banker.AndroidOS.Bray.f | 1.71 |

* 受此恶意软件攻击的唯一身份用户占所有受银行威胁攻击的卡巴斯基手机安全用户的百分比。

在 2022 年活跃的所有移动银行木马中,Trojan-Banker.AndroidOS.Bian.h (28.74%) 占受攻击用户的最大份额,占西班牙的一半以上。

按手机银行木马攻击的用户份额排名前 10 的国家/地区

| 国家* | %** | |

| 1 | 西班牙 | 1.96 |

| 2 | 沙特阿拉伯 | 1.11 |

| 3 | 澳大利亚 | 1.09 |

| 4 | 土耳其 | 0.99 |

| 5 | 中国 | 0.73 |

| 6 | 瑞士 | 0.48 |

| 7 | 日本 | 0.30 |

| 8 | 哥伦比亚 | 0.19 |

| 9 | 意大利 | 0.17 |

| 10 | 印度 | 0.16 |

* 卡巴斯基手机安全用户相对较少(低于 10,000 人)的国家/地区不包括在排名之外。

** 受到手机银行木马攻击的唯一身份用户占该国所有卡巴斯基移动安全用户的百分比。

西班牙在 2022 年受到移动金融威胁攻击的唯一用户比例最大(1.96%),85.90% 的受影响用户遇到上述木马银行家.AndroidOS.Bian.h。

其次是沙特阿拉伯(1,11%),也是由于Trojan-Banker.AndroidOS.Bian.h,它影响了该国97.92%的用户。

澳大利亚(1.09%)排名第三,98%的用户在那里遇到银行木马受到Trojan-Banker.AndroidOS.Gustuff的攻击。

移动勒索软件木马

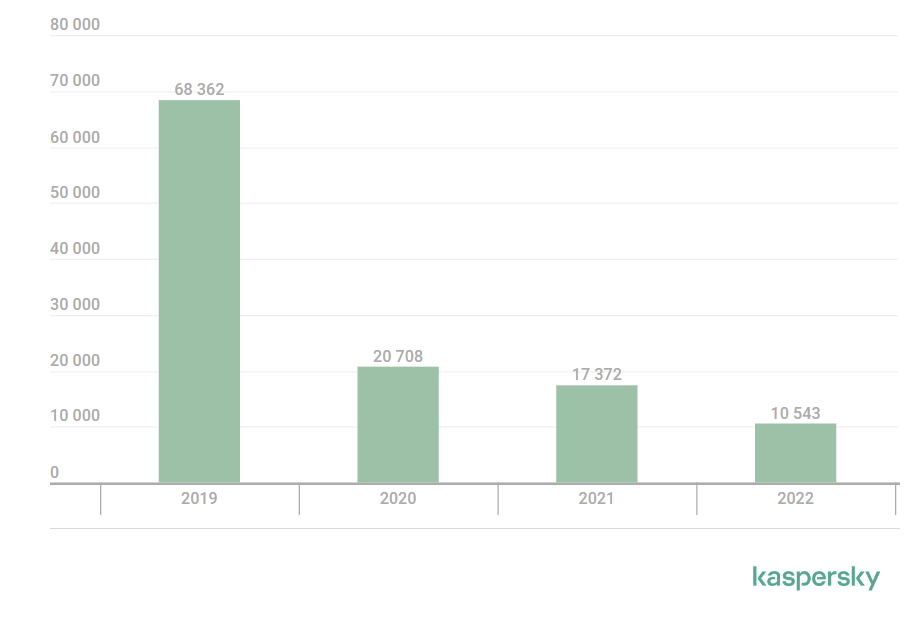

我们在 10 年检测到 543,2022 个移动勒索软件木马安装程序,比 6 年的数字减少了 829,2021 个。

卡巴斯基在 2019–2022 年检测到的移动勒索软件木马安装程序数量 (下载)

移动勒索软件木马攻击的数量也继续下降,这一过程始于 2021 年底。

2021–2022 年移动勒索软件木马攻击数量 (下载)

| 判决 | %* | |

| 1 | Trojan-Ransom.AndroidOS.Pigetrl.a | 75.10 |

| 2 | Trojan-Ransom.AndroidOS.Rkor.br | 3.70 |

| 3 | Trojan-Ransom.AndroidOS.Small.as | 1.81 |

| 4 | Trojan-Ransom.AndroidOS.Rkor.bs | 1.60 |

| 5 | Trojan-Ransom.AndroidOS.Rkor.bi | 1.48 |

| 6 | Trojan-Ransom.AndroidOS.Rkor.bt | 1.19 |

| 7 | Trojan-Ransom.AndroidOS.Fusob.h | 1.05 |

| 8 | Trojan-Ransom.AndroidOS.Rkor.ch | 0.99 |

| 9 | Trojan-Ransom.AndroidOS.Rkor.bp | 0.92 |

| 10 | Trojan-Ransom.AndroidOS.Congur.cw | 0.90 |

* 受恶意软件攻击的唯一身份用户占受勒索软件木马攻击的所有卡巴斯基移动安全用户的百分比。

Trojan-Ransom.AndroidOS.Pigetrl.a 在 2022 年仍然是领先的勒索软件木马家族 (75.10%)。它也是最常检测到的 20 种移动恶意软件类型之一。俄罗斯占检出量的92.74%。

该恶意软件家族之后是Trojan-Ransom.AndroidOS.Rkor,它阻止屏幕并要求用户为他们据称查看的一些非法内容支付罚款。这个家族的成员在我们的排名中占据了十分之六的位置,多达 65.27% 的用户位于哈萨克斯坦。

按受移动勒索软件木马攻击的用户份额排名前 10 的国家/地区

| 国家* | %** | |

| 1 | 中国 | 0.65 |

| 2 | 也门 | 0.49 |

| 3 | 哈萨克斯坦 | 0.36 |

| 4 | 伊拉克 | 0.08 |

| 5 | 阿塞拜疆 | 0.05 |

| 6 | 吉尔吉斯斯坦 | 0.05 |

| 7 | 瑞士 | 0.04 |

| 8 | 沙特阿拉伯 | 0.04 |

| 9 | 黎巴嫩 | 0.04 |

| 10 | 埃及 | 0.03 |

* 卡巴斯基移动安全用户相对较少(低于 10,000 人)的国家/地区不包括在排名之外。

** 受到移动勒索软件木马攻击的唯一用户占该国所有卡巴斯基移动安全用户的百分比。

我们观察到,2022 年中国 (0.65%)、也门 (0.49%) 和哈萨克斯坦 (0.36%) 受到移动勒索软件木马攻击的用户比例最高。

中国用户大多遇到Trojan-Ransom.AndroidOS.Congur.y,也门的大多数用户受到Trojan-Ransom.AndroidOS.Pigetrl.a的影响,哈萨克斯坦的大多数用户受到 Trojan-Ransom.AndroidOS.Rkor.br 的影响。

结论

网络犯罪活动在 2022 年趋于平稳,攻击数量在 2021 年减少后保持稳定。也就是说,网络犯罪分子仍在努力改进恶意软件功能和传播媒介。恶意软件越来越多地通过合法渠道传播,例如官方市场和流行应用程序中的广告。诈骗应用程序和危险的手机银行恶意软件都是如此。

潜在有害应用程序 (RiskWare) 占 2022 年新检测到的威胁的大多数,取代了之前的领导者广告软件。大多数移动网络攻击都像以前一样使用恶意软件。

参考链接:https://securelist.com/mobile-threat-report-2022/108844/